📚 Die aktuell größten Gefahren für Windows-Nutzer – so schützen Sie sich davor

💡 Newskategorie: IT Nachrichten

🔗 Quelle: pcwelt.de

In Deutschland hat über die Hälfte der Internetnutzer schon einmal Erfahrungen mit Internetkriminalität gemacht. Die größten Gefahren für Windows-Nutzer kommen in den meisten Fällen aus dem Internet, doch auch via Telefon oder SMS versuchen Cybergangster Opfer zu finden. Viele dieser Gefahren bedrohen auch Nutzer von Linux und von macOS. Wir geben einen Überblick über die größten Gefahren, die derzeit Windows-Nutzern drohen.

Phishing und Smishing: Diebstahl von Identitäten, PINS und TANs

Beim Phishing versuchen Angreifer an Benutzernamen und Kennwörter von Anwendern zu gelangen sowie PINs und TANs für das Homebanking zu ergaunern. Im Fokus steht der Diebstahl von Identitäten, um auf Daten des Benutzers zuzugreifen oder sogar direkt der Zugriff auf fremde Bankkonten, um Geld zu stehlen. Dabei leiten die Cyberkriminelle die Anwender über E-Mails oder SMS (das nennt sich dann “Smishingâ€) auf verseuchte Internetseiten, damit diese dort dann Informationen preisgeben, die Angreifer für Betrügereien nutzen. Oder die Gangster verschicken direkt verseuchte Dateien, die Anwender öffnen und damit Malware den Zugriff auf ihren Rechner ermöglichen.

- Amazon rät: So schützen Sie sich vor Phishingangriffen

- Smishing-Angriffe: Vorsicht in der Weihnachtszeit

- Vorsicht vor dieser SMS – es drohen hohe Kosten

- Vorsicht, liebe Smartphone-Nutzer: BSI warnt vor neuen SMS-Angriffen

Neben Privatpersonen, bei denen erfolgreiche Phishing-Angriffe kaum statistisch erfasst werden können, haben im Jahr 2021 über 18 Prozent der befragten Unternehmen einer Umfrage des Statista Research Departments angegeben, dass sie innerhalb der letzten zwölf Monate Schäden durch Phishing-Angriffe erlitten hätten. Der größte Anteil der Phishing-Angriffe entfällt aktuell auf Online-Shops und globale Internetportale.

So schützen Sie sich: Im Beitrag „Phishing-Mails erkennen – Tipps zur Schadenbegrenzung“ geben wir einige Tipps, wie Sie Phishing-E-Mails erkennen. Der beste Schutz ist ein gewisses Misstrauen gegenüber E-Mails, die Sie dazu verleiten, persönliche Daten auf einer Webseite einzugeben, ohne dass Sie dazu eine Veranlassung sehen. Vergewissern Sie sich bei Mails mit angehängten Dateien, die Sie nicht erwartet haben, erst telefonisch oder via Chat beim (angeblichen) Absender, ob diese Mail auch wirklich von dem angegebenen Absender stammt. Denn Absenderangaben können gefälscht werden. Für die Eingabe von Online-Daten sollten Sie immer die originalen Webseiten der jeweiligen Institutionen direkt im Browser aufrufen und diese nicht über Links in Mails öffnen.

Ransomware: Erpressung durch Datenverschlüsselung

Allein im Jahr 2021 sind laut dem „Cyber Attack 2021 Mid Year Report“ die Angriffe mit Ransomware um 93 Prozent gestiegen. Bei Ransomware klicken die Anwender in Unternehmen oder zu Hause auf eine verseuchte Datei aus dem Internet oder aus einer E-Mail. Die Ransomware in der verseuchten Datei verbreitet sich sehr schnell im ganzen Netzwerk und verschlüsselt alle Dateien, damit Anwender diese nicht mehr nutzen können. Auch Backups werden bei diesem Vorgang verschlüsselt, wenn diese nicht physisch vom Netzwerk getrennt und besonders abgesichert sind. Erst nach Bezahlung eines bestimmten Betrages geben die Erpresser (teilweise) die Dateien wieder frei.

So schützen Sie sich: Lesen Sie den Beitrag „Beachten Sie diese 6 Tipps gegen Ransomware“ um zu erfahren, wie Sie sich gegen diese Erpressersoftware schützen können. Es gibt auch Software, die vor Ransomware schützen. Diese zeigen wir im Beitrag „Ransomware-Schutz: Die besten Tools im Überblick“.

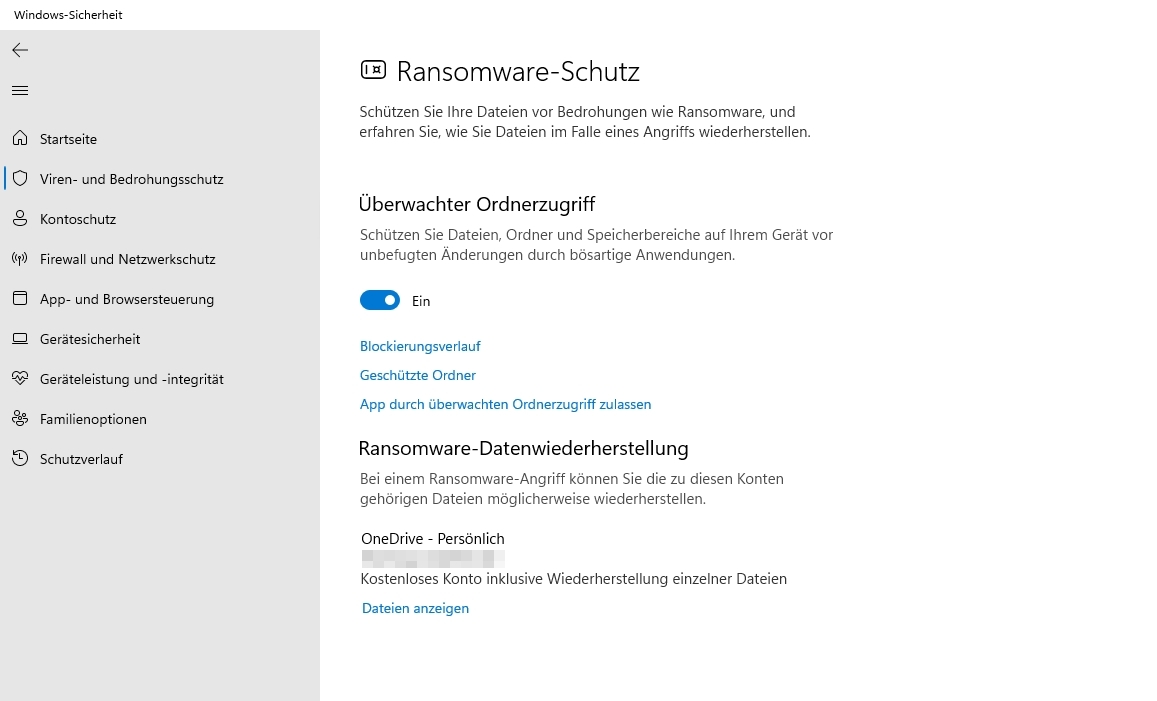

Windows 10 und Windows 11 verfügen über einen integrierten Ransomware-Schutz, der allerdings standardmäßig nicht aktiv ist.  Diesen können Sie in der Einstellungs-App über „Update und Sicherheit“ über den Bereich „Windows-Sicherheit“ erreichen. Klicken Sie auf die Schaltfläche „Windows-Sicherheit öffnen“ und dann auf „Viren- und Bedrohungsschutz“. Ganz unten finden Sie den Link „Ransomware-Schutz verwalten“. Im neuen Fenster können Sie den Ransomware-Schutz aktivieren und konfigurieren.

Thomas Joos

Generell sollten immer eine aktuelle Antivirenschutzsoftware auf dem Rechner laufen.

- Test: Die beste Antiviren-Software für Windows 11

- Antivirus-Software für Windows 10 im Test

- Die beste Antiviren-Software für Windows 10 fürs Büro

- Alternativen zu Kaspersky: Die besten Antivirus-Tools im Test

- Test: Die besten Antivirus-Programme 2022 für Android

Exploits: Angreifer nutzen Lücken in Windows wegen fehlender Updates

Viele Anwender achten nicht auf die Installation aktueller Sicherheitsupdates in Windows. Das kann ein großes Problem darstellen, wenn Lücken vorhanden sind, die Angreifer kennen und für die es bereits Malware gibt. Denn ständig entdecken Sicherheitsexperten und Hacker neue Schwachstellen in bekannter Software, die bald über Exploits ausgenutzt werden.

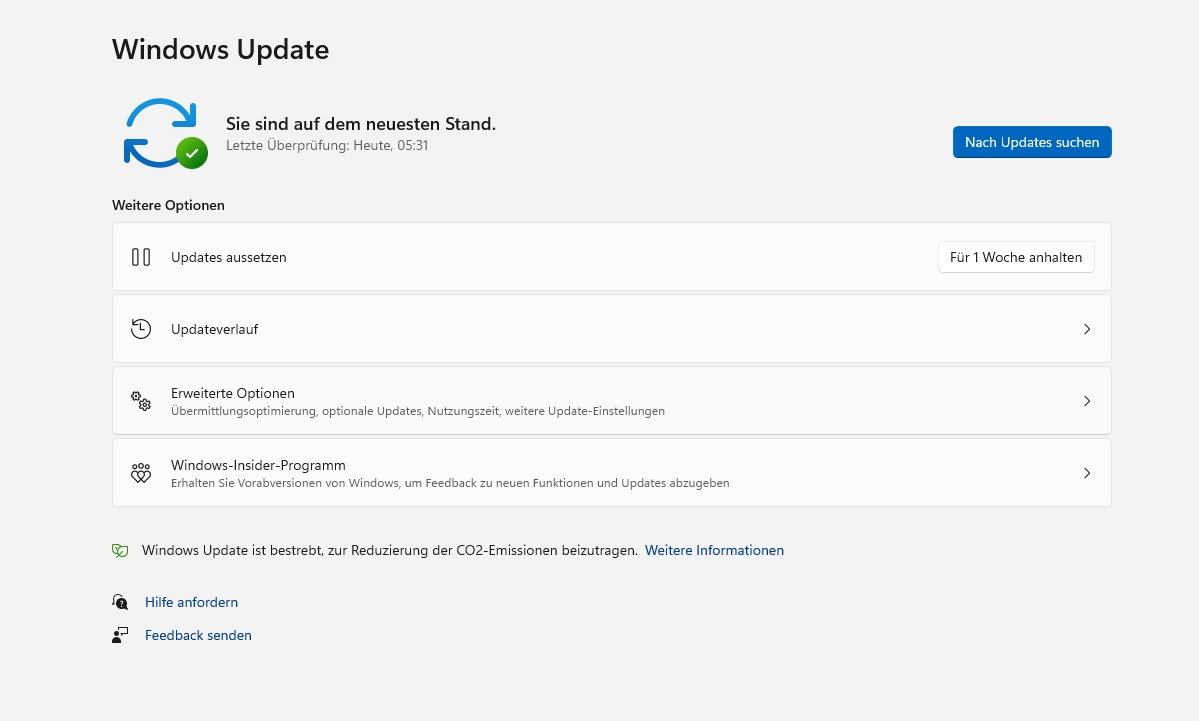

So schützen Sie sich: Gegen die Ausnutzung bekannter Sicherheitslücken schützen Sie sich, indem Sie jeden zweiten Dienstag im Monat zum Microsoft-Patchday die neuen Updates von Microsoft auf Ihren Rechner installieren oder in Windows die automatisierte Installation von Updates aktivieren. In Deutschland, Österreich und der Schweiz sind die Updates meistens am nächsten Morgen, also Mittwoch früh, verfügbar.

Aktuell (November 2022) gibt es zum Beispiel 4(!) bekannte Lücken in allen Windows-Versionen, die Angreifer ausnutzen. Wer die kostenlosen Updates von Microsoft installiert, hat dabei keine Probleme. Es handelt sich dabei übrigens um die Lücken CVE-2022-41128, CVE-2022-41091, CVE-2022-41073 und CVE-2022-41125. Besonders gefährdet sind Benutzer, die regelmäßig öffentliche WLANs nutzen.

Thomas Joos

Botnet: Rechner wird fremdgesteuert oder als Crypto-Miner missbraucht

Windows kann Malware unbemerkt herunterladen, die anschließend in Windows läuft. Diese Malware kann über verseuchte Mail-Anhänge oder durch das Anklicken verseuchter Internetseiten auf Ihren Rechner gelangen.

Die Malware richtet keinen Schaden an, der direkt bemerkbar ist, sondern verbindet den Rechner mit einem Netzwerk aus anderen verseuchten Rechnern zu einem Bot-Netzwerk. Über dieses Netzwerk können Angreifer den Rechner fernsteuern und zum Beispiel für Cyberattacken nutzen. Oft fällt das den Anwendern erst auf, wenn die Polizei vor der Türe steht, weil vom eigenen Rechner aus Internetkriminelle ihr Unwesen getrieben haben.

Nebenbei reduziert sich natürlich auch deutlich die Leistung des eigenen Rechners. In den meisten Fällen bemerken Sie aber nichts von der heimlichen Übernahme. Im Beitrag „2021: 42,2 Prozent des Internetverkehrs von Bots verursacht“ lesen Sie mehr zu diesem oft unterschätzten Thema.

Ein weiterer Bereich sind Crypto-Miner, die Angreifer heimlich auf Ihrem Rechner installieren. Dabei wird Ihr Windows-Rechner nach der unbemerkten Installation des Miners zum Schürfen von Kryptowährungen genutzt, was zu einer deutlich reduzierten Leistung führt. Die Cyberkriminelle nutzen also die Rechenpower ihres PCs, um Kryptowährungen wie Bitcoin zu erstellen, ohne dass Sie etwas davon bemerken.

So schützen Sie sich: Sie können sich mit einem guten Virenschutz (siehe oben) vor bösartigen Cryptominern schützen und indem Sie aufpassen, welche Links Sie im Internet anklicken und welche Dateien Sie öffnen.

Scareware: Angreifer machen Benutzern Angst, um sie auf verseuchte Internetseiten zu lotsen

Scareware ist eine Art Malware-Angriff, bei denen sich die Angreifer als öffentliche Institutionen oder Strafverfolgungsbehörden ausgeben. Die Cyberkriminellen versuchen Ihnen Angst zu machen und Sie dazu zu bewegen bestimmte Aktionen durchzuführen. Dabei kann es sich um die Installation von Malware handeln oder um das Bezahlen von Geld oder auch um die Weitergabe von Benutzernamen und Kennwort von bestimmten Internetdiensten.

Seien Sie bei Meldungen dieser Art besonders misstrauisch, denn Behörden versenden in den meisten Fällen keine E-Mails, um Benutzer zu irgendwas zu bewegen. Scareware gelangt auf dem gleichen Weg auf den PC wie andere Malware auch. Entweder laden Sie aus dem Internet eine verseuchte Datei herunter, oder Sie öffnen diese über eine E-Mail.

So schützen Sie sich: Ein guter Virenschutz kann auch vor Scareware schützen. Zudem sollten Sie nie leichtfertig fremden Mails glauben.

Scam-Angriffe: Betrügerische Anrufe von vermeintlichen Microsoft-Mitarbeitern

Es kommt immer wieder vor, dass angebliche Microsoft-Mitarbeiter Menschen anrufen und behaupten, dass auf dem PC des Angerufenen Viren gefunden wurden und der Anwender deshalb Unterstützung brauche. Der Angreifer versucht in diesem Fall Sie dazu zu bewegen eine Fernsteuerungssoftware auf Ihrem PC zu installieren. Verbindet sich der Angreifer danach über diese Software mit Ihrem PC, kann er Malware installieren, mit der Ihre Daten gestohlen oder Ihr PC der Bestandteil eines Bot-Netzes wird.

Oftmals wollen die Angreifer auch, dass Sie Geld überweisen und führen teilweise sogar selbst Ãœberweisungen durch. Wir haben das Thema bereits im Beitrag „Falsche Microsoft-Techniker stehlen 20.000 Euro von Rentnerin – so schützen Sie sich“ behandelt. Auch die in diesem Beitrag erwähnten, bösartigen Crypto-Miner werden auf diesem Weg installiert. Microsoft warnt im Beitrag „Warnung: Betrüger geben sich als Microsoft-Mitarbeitende aus“ vor diesen Angriffen und auch die Verbraucherzentrale informiert darüber. Â

So schützen Sie sich: Nein, Microsoft ruft Sie nicht an, weil angeblich auf Ihrem Rechner ein Virus entdeckt wurde. Sollten Sie tatsächlich einen solchen Anruf erhalten, dann legen Sie sofort wieder auf.

800+ IT

News

als RSS Feed abonnieren

800+ IT

News

als RSS Feed abonnieren